数字化变革的浪潮中,开源正在全方位地赋能生态系统,助力关键基础软件创新突破。openKylin近期成果不断,包括成功适配RISC-V具身智能人形机器人,实现从技术适配到真机落地的关键跨越;openKylin2.0凭借在系统柔性构建、端侧智能增强等领域的重大技术突破,获评“关键软件技术创新成果”。本期开源速递,了解openKylin助力关键基础软件突破最新成果!

openKylin成功适配

RISC-V具身智能人形机器人

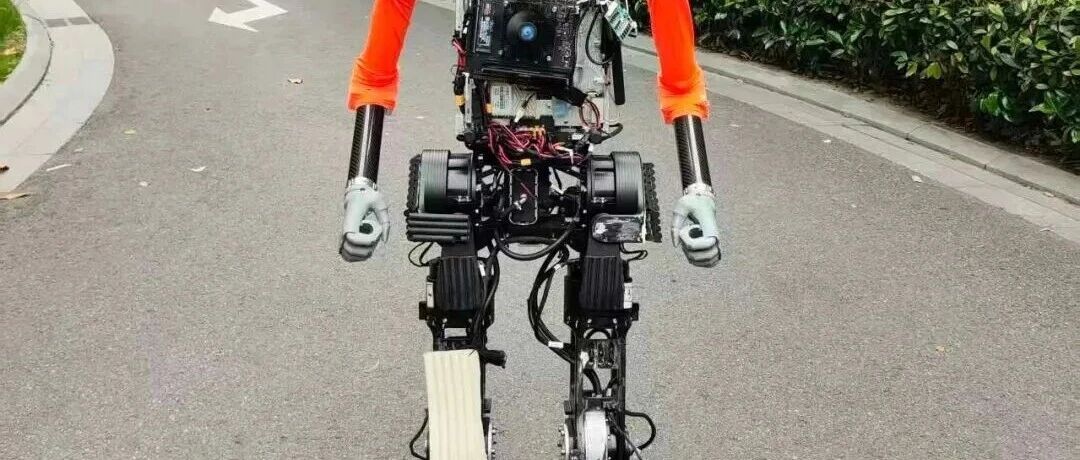

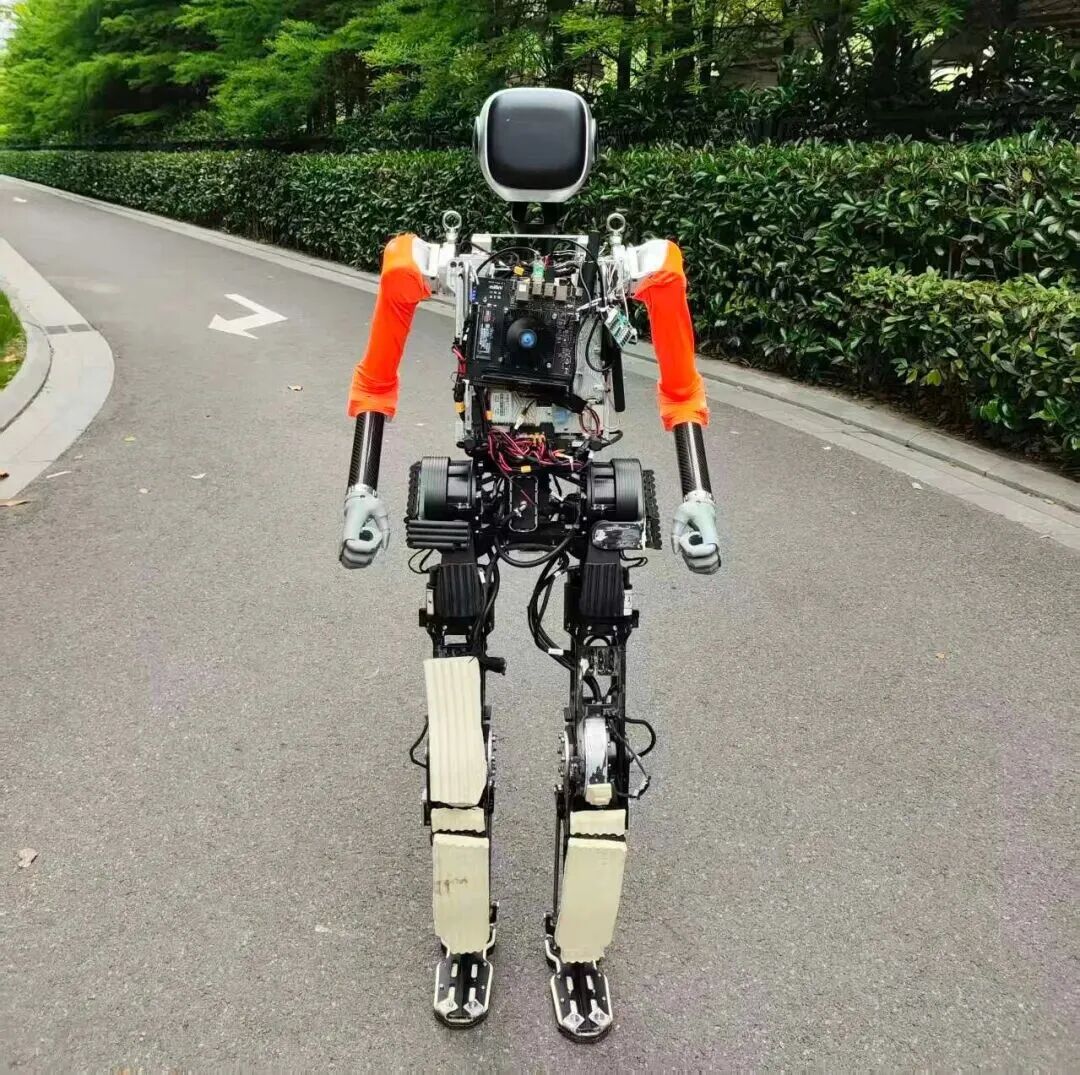

跑起来了!历经数月协同攻坚,openKylin 系统驱动的具身智能人形机器人正式亮相!它双足稳定行走、步态协调、转向灵活,这标志着国产开源操作系统在RISC-V架构人形机器人领域实现从技术适配到真机落地的关键跨越!

本次适配计划由OpenLoong开源社区、超睿科技(上海)有限公司、上海苦芽科技有限公司、麒麟软件、先进计算与关键软件海河实验室等核心成员单位紧密协作完成。以openKylin操作系统+RISC-V架构+ROS机器人软件栈为核心技术底座,聚焦真机环境下的系统运行、运动控制、感知交互等核心能力验证。麒麟软件、先进计算与关键软件海河实验室提供面向机器人场景的openKylin RISC-V操作系统,深度优化稳定性、实时性和RISC-V AI软件栈,并全面支持机器人场景下的AI Agent人机交互环境。

此次适配成功,是openKylin社区布局具身智能领域的重要里程碑,不仅补齐了社区在人形机器人方向的关键生态拼图,更验证了开源协同+自主架构在智能硬件领域的可行性与先进性。openKylin社区表示,后续将持续加大在具身智能领域的投入,联合苦芽科技、超睿科技、OpenLoong、海河实验室等生态伙伴,进一步优化机器人系统性能,拓展多模态交互、自主决策、复杂场景作业等功能,提升机器人与人类的互动能力。

openKylin 2.0获评

“关键软件技术创新成果”

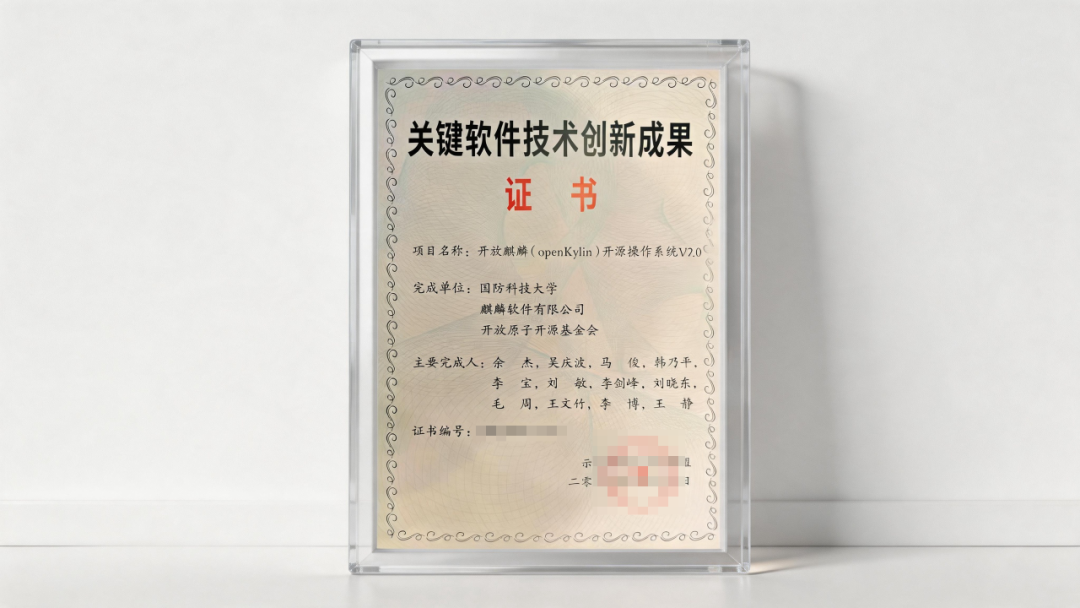

5月16日,以“智慧创新 软件定义“为主题的2026年特色化示范性软件学院院长联席会在清华大学顺利召开。在大会关键技术成果发布环节,由国防科技大学、麒麟软件、开放原子开源基金会联合共建并推荐提报的开放麒麟(openKylin)开源操作系统V2.0,凭借在系统柔性构建、端侧智能增强等领域的重大技术突破,成功入选本次关键软件技术成果。

openKylin V2.0依托开源协同研发模式,聚焦国产操作系统生态短板,攻克多项核心关键技术,涵盖柔性模块化构建、端侧智能增强、移固融合生态兼容等技术难点。系统同源兼容X86、ARM、RISC-V架构,全面适配飞腾、龙芯等国产CPU平台,同时也是全球首款RISC-V笔记本默认预装操作系统,凭借在技术创新、生态共建等方面的丰硕成果,为我国基础软件建设提供了坚实支撑。

目前,openKylin及其衍生版本累计部署量已突破2400万套。作为openKylin社区的战略捐赠人,麒麟软件将持续深度参与社区建设与发展,通过开源创新,联合产业力量,共促国产操作系统自主创新,在千行百业应用落地,为党政、行业信息化及国家重大工程建设提供稳定支撑,与产业共同构建更加开放、透明和共享的技术未来。

来 源 | openKylin 热点推荐